Gisslanprogrammet Wannacry har på några dagar infekterat mer än 200000 datorer i 150 länder.

Fredagen den 12 maj inleddes en stor cyberattack som utnyttjar ett säkerhetshål i Windows. Initialt spreds ransomwaremasken med hjälp av välformulerade nätfiskemeddelanden. Väl inne i ett nätverk sprider den sig sedan självt till utsatta datorer.

en säkerhetsuppdatering utkom redan den 14 mars, nästan två månader före attacken

Säkerhetsluckan i Windows är inte en så kallad dag nollsårbarhet, utan en för vilken en säkerhetsuppdatering utkom redan den 14 mars, nästan två månader före attacken. Uppdateringen var till protokollet Server Message Block (SMB) som används av Windows.

Organisationer och enskilda som inte installerat rättningen påverkades därför och särskilt utsatta är de som fortfarande kör den äldre Windows XP, som inte längre får säkerhetsuppdateringar. Efter attacken vidtog Microsoft den ovanliga åtgärden att ändå släppa en särskild säkerhetsuppdatering för Windows XP.

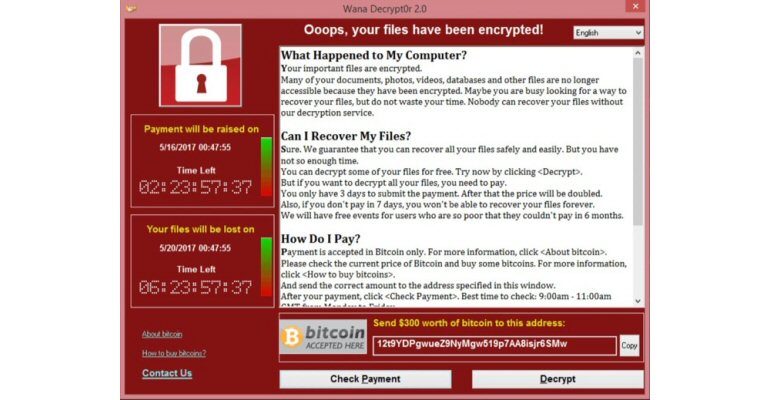

Lösensumma i BitCoin

Vid körning kontrollerar masken först det domännamn som utgör en så kallad ”kill switch” Om det inte hittas krypteras datorns data och därefter utnyttjas SMB-sårbarheten för spridning till slumpmässiga datorer på internet och lateralt till datorer i samma nätverk. Som med annan modern ransomware visas ett meddelande som informerar användaren om att filerna har krypterats och kräver en betalning på cirka 300 dollar i bitcoin inom tre dagar eller 600 dollar inom sju dagar. Dessutom installeras en bakdörr i datorn.

Enligt Europol saknar attacken motsvarighet, många stora företag har drabbats och dessutom exempelvis sjukhus i Storbritannien. I Sverige har några kommuner och företag råkat ut för Wannacry.

Fler attacker att vänta

En amerikansk säkerhetsexpert har tillfälligt lyckats begränsa spridningen genom att registrera det domännamn som är virusets kill switch, men säkerhetsexperter är övertygade om att nya varianter kommer att dyka upp.

Information från Myndigheten för samhällsskydd och beredskap finns här.